| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- 드림핵

- 빡공팟 4기

- TeamH4C

- 해커팩토리

- Remote File Inclusion

- Cross Site Scripting

- sql injection

- SuNiNaTas

- 빡공팟 6기

- wargame

- Los

- Hackerfactory

- Weak Session IDs

- DreamHack

- DOM-Based XSS

- bypass CAPTCHA

- Dremhack

- DVWA

- webhacking.kr

- 워게임

- H4CKINGGAME

- Lord of SQL Injection

- Insecure CAPTCHA

- 웹 해킹

- File Upload Vulnerability

- 정보보안

- XSS

- Web Hacking

- 정보보호

- 써니나타스

- Today

- Total

도카이트

[Wargame] Suninatas 2번 Write-Up 본문

문제 화면

- ID와 PW를 입력할 수 있는 폼이 화면에 출력된다.

- Join 버튼을 눌러 submit을 할 수 있다.

이 화면만 봐서는 어떤 문제인지 잘 감이 안오므로... 개발자 도구를 이용해서 코드를 더 살펴봐야할 것 같다 !!

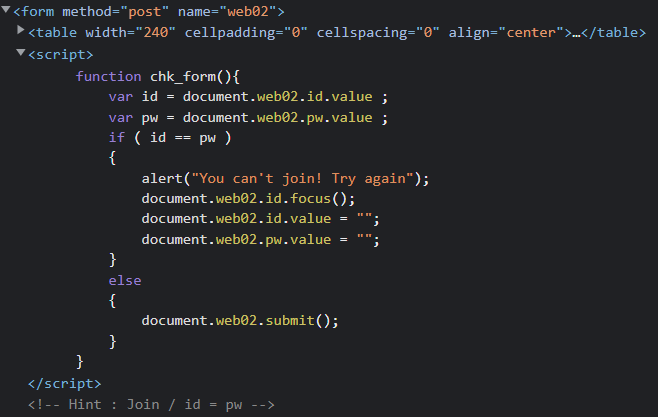

개발자 도구(F12)를 이용한 소스코드 분석

- chk_form() 함수를 통해 id와 pw가 동일한 값일 경우 경고창을 출력하고 입력 값을 빈칸으로 초기화한다.

- id와 pw 값이 서로 다를 경우 sumbit(); 되는 듯 하며...

- 주석으로 알려주는 Hint를 통해서 id와 pw가 같을 경우 Join할 수 있다고 말해주는듯 하다!

그럼 여기서 문제가 생긴다.. id와 pw가 다를 경우는 Join을 눌러도 별 일이 일어나지 않고, 페이지가 새로고침되며,

코드대로 id와 pw가 같을 경우엔 경고창이 출력되며 문제를 해결할 수 없다 ..

그래서 코드상에서 if else 에 존재하고 있는 저 web.02.sumit(); 을 실행시켜주기 위해서

Console 탭에서 직접 해당 코드를 실행하여 코드의 로직을 우회해주어야 한다.

ID, PW에 같은 값 입력 후 Console 탭에서 코드 실행

- if 문의 실행 조건에 맞게 먼저 id와 pw에 동일한 값을 입력해놓은 상태로..

- Conolse 탭에서 else 시 실행되는 코드인 document.web02.submit(); 을 실행시켜주면..

정상적으로 문제를 해결할 수 있다 !! 문제 해결 화면엔 Flag가 노출되어 있어서 따로 첨부하지 않았다 !

'Wargame > Suninatas' 카테고리의 다른 글

| [Wargame] Suninatas 6번 Write-Up (0) | 2022.05.31 |

|---|---|

| [Wargame] Suninatas 5번 Write-Up (0) | 2022.05.31 |

| [Wargame] Suninatas 4번 Write-Up (0) | 2022.05.13 |

| [Wargame] Suninatas 3번 Write-Up (0) | 2022.05.13 |

| [Wargame] Suninatas 1번 Write-Up (0) | 2022.05.12 |