| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

- 빡공팟 6기

- DOM-Based XSS

- XSS

- 정보보안

- TeamH4C

- DreamHack

- Dremhack

- 워게임

- Web Hacking

- 빡공팟 4기

- webhacking.kr

- 정보보호

- Lord of SQL Injection

- Hackerfactory

- SuNiNaTas

- 해커팩토리

- bypass CAPTCHA

- File Upload Vulnerability

- Remote File Inclusion

- Cross Site Scripting

- sql injection

- 웹 해킹

- 써니나타스

- H4CKINGGAME

- 드림핵

- Weak Session IDs

- Insecure CAPTCHA

- DVWA

- Los

- wargame

- Today

- Total

도카이트

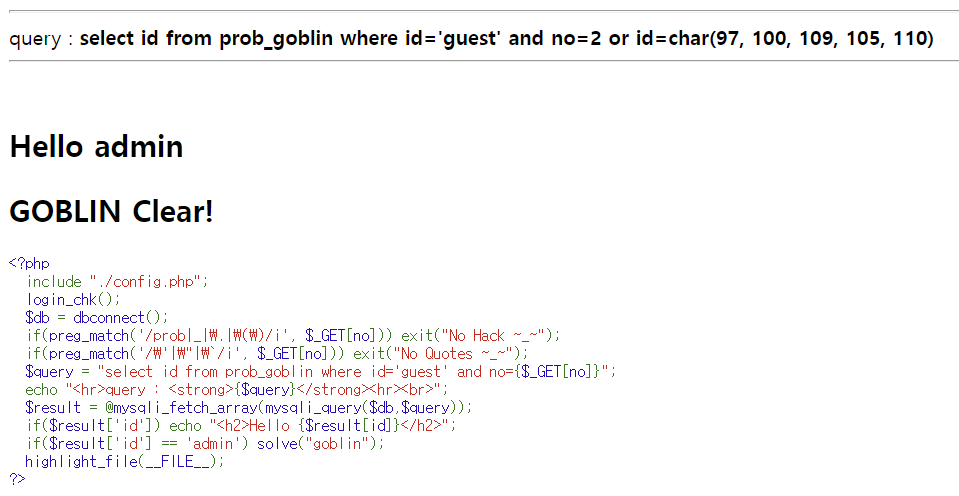

[Wargame] Lord of SQL Injection - goblin 본문

문제 화면

- id 값이 admin으로 결과를 출력하면 해당 문제가 Clear 되는듯 하다.

- 그러나 이번에는 id 값이 guest로 이미 입력이 되어있다.

- 추가로 쿼터의 사용(’’,””)을 필터링 하고 있다.

- no 의 파라미터 값에 SQL Injection을 시도하여, admin의 값을 출력하면 되는 듯 하다.

no 값으로 1 대입

- no 파라미터 값으로 1을 대입한 결과이다.

- select 문의 조건들이 모두 만족하여 Hello guest를 출력하고 있으며,

- guest의 no 값은 1이라는 것을 확인할 수 있다.

no 값으로 2 대입

- no 파라미터 값으로 2를 대입한 결과이다.

- Hello guest 가 출력되지 않으며, 이를 통해 쿼리문이 거짓이 되었음을 확인할 수 있다.

- 이를 이용하여 or 구문을 이용한 SQL Injection 공격이 가능할 듯 싶다..!

- or 구문을 사용하여 앞의 id=’guest’ 부분을 무효화하고…

- id=’admin’을 쿼리문의 뒷 부분에 작성해주면 해결할 수 있을듯 하다…!

or 구문을 이용한 쿼리문 작성

- 위 예제에 사용한 구문은 다음과 같다.

- no=1 or id=’admin’

- 앞서 소스코드에서 살펴봤듯이 쿼터를 필터링하고 있음을 이미 확인했으나,

- 깜빡하고 작성하고 대입해본 결과이다.. 필터링 기능이 잘 수행되고 있다..!!!

- 바로 쿼터를 우회할 수 있는 SQL Injection 우회 방법들을 찾아보았다.

SQL Injection 쿼터 필터링 시 우회 방법으로는 더블 쿼터(”) 사용과 char() 함수 사용이 있었다.

그러나 더블 쿼터는 방법들을 찾아보기 이전에 먼저 시도해보았으나 동일하게 필터링되어 우회가

불가능했었다. 그러므로 이번 문제는 char 함수를 통해 쿼터 필터링을 우회해보아야할 듯 하다.

char() 함수 ?

: 아스키 코드 값에 의해 주어진 문자로 구성되는 문자열 값을 반환

따라서 admin 문자열을 아스키 코드표를 참고하여 아스키 코드에 맞게 반환한 값을 char 함수 안의

인자값으로 작성한 쿼리문을 작성하도록 한다.

char() 함수를 이용한 쿼터 필터링 우회

- 아스키 코드표를 참고하여 변환한 admin의 아스키 코드 값은 다음과 같다.

- 97, 100, 109, 105, 110

- 그리고 char() 함수에 해당 값들을 대입하여 작성한 공격 구문은 다음과 같다.

- no=2 or id=char(97, 100, 109, 105, 110)

- 쿼터 필터링을 우회하여 문자열 값을 대입할 수 있었으며, 성공적으로 goblin 문제가 Clear 되었다 !

'Wargame > Lord of SQL Injection' 카테고리의 다른 글

| [Wargame] Lord of SQL Injection - darkelf (0) | 2022.06.08 |

|---|---|

| [Wargame] Lord of SQL Injection - wolfman (0) | 2022.06.08 |

| [Wargame] Lord of SQL Injection - orc (0) | 2022.06.08 |

| [Wargame] Lord of SQL Injection - cobolt (0) | 2022.06.07 |

| [Wargame] Lord of SQL Injection - gremlin (0) | 2022.06.07 |